אופס...

מד

-

אתר חדש להתראות צבע אדום עם התרעות מקדימות וסינון לפי ערים -

איך למדתם לכתוב קוד - סקר@eido כתב באיך למדתם לכתוב קוד - סקר:

כמו שכתבתי, תכנות כמקצוע לא הולך בד בבד עם שאיפותי, הפרויקט הקודם זיעזע אותי וגרם לי לחשב מסלול מחדש, לכן אני מקוה שבעז"ה אסיים את הפרויקט ואצליח לעזוב את התחום לפחות כמעט לגמרי (יש לחצים שלא אעזוב וכמובן, יש את הצורך בהשתדלות לפרנסה) ואוכל להשקיע גם את הערבים ללמוד.

אני מרגיש דבר אחד שכמה פעמים ניסיתי לומר לך ולא הצלחתי עדיין. אנסה כאן הפעם האחרון.

בדרך כלל אי אפשר לתכנן ולפתח שום דבר בלי לימוד את בסיס השפה הנצרך הדק היטב.

הגם שכתבו למעלה שכן למדו "תוך כדי עבודה", אבל זה,

או שבעצם הכירו את הבסיס, ותוך כדי עבודה רק הוסיפו ידיעות בעוד מחוזות וגלילות בשפה.

או שבכל פעם הפסיקו את העבודה לכמה ימים, צללו לעומק המושגים שהיו אמורים לידע, וחזרו אל הפרוייקט.

או שהם יוצאי דופן... אבל בדרך כלל זה לא הולך ככה.לתכנת בשפת תיכנות בלי לידע את השפה זה ממש מגעיל את הנפש עד דכדוכה, אתה מרגיש כמו תועה ביער בלי סוף להחושך.

וזה מה שמביא שכמעט תישבע שלא תחזור לתיכנות...עצה טובה:

אכן תעזוב את כל הפרוייקטים, תקבע שעה/שעתיים ביום בשביל לימוד תיכנות.

תחליט איזה שפה להתחיל, נניח JS, תלמד כל יום ברוגע כמה פרקים ברוגע וביישוב הדעת, תנסה כל מושג חדש אחת ושתיים ותמשיך הלאה.

(ואני ממליץ שאם אפשר תנתק את האינטרנט ותלמוד הכל אופליין)

אחר חודש או שתיים תהיה אדם אחר לגמרי.

פשוט תיצחק מעצמך כשתחזור על כל הפוסטים שלך.

תהיה לך עונג ממש לקודד בJS. (אבל רק בJS! אל תפנה לשום פריימוורק לפני שאתה חוזר על הנ"ל לגבי הפריימורק) -

איך למדתם לכתוב קוד - סקר@eido אני מסכים. לא הבנתי שזה הכוונה שלכם (כי בעיני זה כמו קורס באינטרנט).

@eido כתב באיך למדתם לכתוב קוד - סקר:

התכוונתי ללמוד של כתיבת קוד (כמו שכתבתי בהודעה הראשונה) לא לימוד שפת תכנות, בעיני אלו שני דברים שונים.

זה אכן שני דברים. אבל לימוד שפת תיכנות (כראוי) זה גם ילמד אותך איך לכתוב קוד.

ולהיפך, לימוד כתיבת קוד לא ילמד אותך איך לכתוב קוד בשפה שלא למדת היטב את הבסיס שלו.אאל"ט רוב הגאונים דפה לא למדו כתיבת קוד כלימוד עצמי. אבל כן למדו השפה כראוי וכיאות בלי דילוגים וברצינות.

ראה כאן לדוגמא את המסלול של @dovid. -

איך למדתם לכתוב קוד - סקרלא הבנתי. תואר/תעודה {1} זה אמצעי לימוד?

לומדים תיכנות או דרך קורס {2}, או דרך ספרים {3}, והיותר נפוץ - דרך התיעודים הרשמיים של השפות השונות {?}.

תלוי לפי טבע ומזג האדם.{4} זה ממש לא אמצעי לימוד. זה רק השלמה נחוצה אחר שכבר נלמד היטב היטב את הבסיס דרך {1/2/?}. (נראה לי זה מה שלא תפסת עדיין)

-

IP קבוע בהוט עם נטפרי -

פורומים וקבוצות מייל חרדיים פתוחים בנטפרי@אבאלה-תמיד-איתנו שים לב שיש הרבה פורומים שאוסרים את זה.

-

פורומים וקבוצות מייל חרדיים פתוחים בנטפרי@אבאלה-תמיד-איתנו כתב בפורומים חרדיים הפתוחים בנטפרי:

פורומים חרדיים הפתוחים בנטפרי

@shraga

הכנסת גם כאלו שהם לא חרדיים או לא בנטפרי ואפילו כזאת שלא פתוח בכלל.. -

דרוש מומחה לחסימת אנדרואיד@מעמד כתב בדרוש מומחה לחסימת אנדרואיד:

מומחה יש

@לא-מתייאש רק צריך לדעת לרתום אותו לנושאוהוא כבר אמר איך:

@לא-מתייאש כתב בדרוש מומחה לחסימת אנדרואיד:

אני מוכן בתשלום, אני חושב שגם עצות בתחומים הללו זה לא חינם

-

המחשב לא מזהה כונן חיצוני@שואל איזה סוג כונן? של 2.5" או 3.5" ? כי אם זה 3.5" אז אתה צריך גם חוט חשמל.

-

וואו! מדהים! speedy ai -מפסיקים לחכות על הקו לנציגי שירות@shraga

זה לא ממש פרטיות מדומה.

זה שעשרים אנשים יודעים הפרטיים שלי, זה לא איכפת לי.

אבל ממש לא ייטב בעיני שהפרטים שלי יוודעו לחברה אחת שיש לי עליה חשד אפילו של %5 שתמכור את המידע שלי.

וכל החברות שהזכרת מרוויחות מדברים אחרים, השאלה פה מה החברה הזאת מרוויח? חברות שלא מרוויחות כלום, החשד שעליהם גדולה מאוד.

(חוץ מזה, מה איכפת להם שנעשה את העצה שהוזכרה לעיל?) -

וואו! מדהים! speedy ai -מפסיקים לחכות על הקו לנציגי שירותהם כתבו בגיקטיים להיפך ממש"כ במדיניות שלהם? חשד לא פשוט! אא"כ הכתבה בגיקטיים נכתבה לפני הרבה זמן?

-

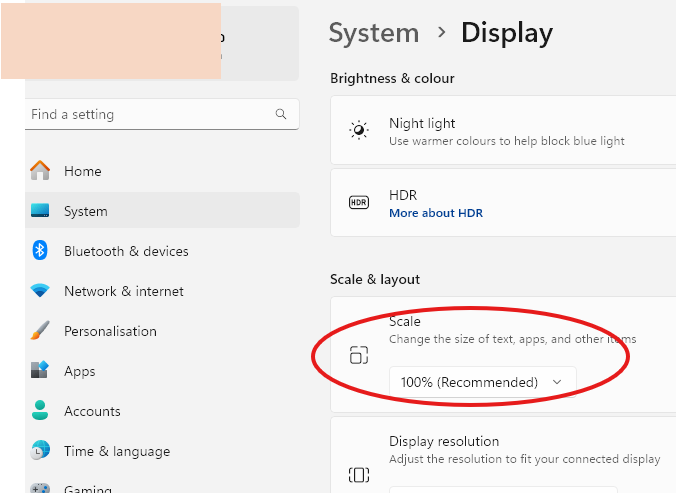

בירור על מסך למחשב עם יחס WUXGA@מטעמים אגב, בהרבה מסכים אתה יכל לקבל עוד שורות באמצעות הגדרה זו:

-

שיתוף | parsec@י.פל. כתב בשיתוף | parsec:

אם יש IP קבוע, אפשר להתחבר ישר אליו, ואז זה כבר שווה.

וזה יהיה יותר מהיר מRDP?

-

שרת מבוסס נטפרי, קיים?אם זה windows, כבר יש עצה יותר טובה.

-

שיתוף | parsec@shraga מאז שGPT גילה לי את זה (לפני 15 דקות...) עד עכשיו זה עובד חלק. (ואני בנטפרי)

-

שיתוף | parsecיוצא לכם לעבוד על מחשב מרוחק? נמאס לכם האיטיות והניתוקים של אנידסק/טיםוויאור (או אפילו RDP)?

תכירו את parsec !

תוכנה דומה לאנידסק/טיםוויאור אבל במהירות יותר טובה מRDP!

בהצלחה. -

תוספי VSC לא מצליחים לערוך את הקודיםלבסוף נזכרתי ששיניתי את שם המחשב שלי, אולי זה גרם לכל הבעיות.

למעשה נתן לי GPT רשימה של כל המקומות שVSC וGIT שומר את קבצי ההגדרות וכו' שלהם, מחקתי את כולם והבעיה נעלמה ב"ה.