השרת שלי תחת מתקפה

-

השרת שלי נמצא כבר ביום השלישי ברציפות תחת אותה מתקפה.

התיעוד שלה בדוחות השגיאה של apache מופיע בתור הופעה חוזרת (17000 פעם!) של השגיאה:(101)Network is unreachable: AH00056: connect to listener on [::]:80אתמול היהקוד שגוי בשרת שהפעיל את מסד הנתונים לכל קריאה גם ללא אימות משתמש, דבר שגרם לקריסת מסד הנתונים למשך מספר שעות.

אני נואש לגמרי, וזקוק לעזרתכם כדי להתמודד עם המתקפה הזו.

-

השרת שלי נמצא כבר ביום השלישי ברציפות תחת אותה מתקפה.

התיעוד שלה בדוחות השגיאה של apache מופיע בתור הופעה חוזרת (17000 פעם!) של השגיאה:(101)Network is unreachable: AH00056: connect to listener on [::]:80אתמול היהקוד שגוי בשרת שהפעיל את מסד הנתונים לכל קריאה גם ללא אימות משתמש, דבר שגרם לקריסת מסד הנתונים למשך מספר שעות.

אני נואש לגמרי, וזקוק לעזרתכם כדי להתמודד עם המתקפה הזו.

-

השרת שלי נמצא כבר ביום השלישי ברציפות תחת אותה מתקפה.

התיעוד שלה בדוחות השגיאה של apache מופיע בתור הופעה חוזרת (17000 פעם!) של השגיאה:(101)Network is unreachable: AH00056: connect to listener on [::]:80אתמול היהקוד שגוי בשרת שהפעיל את מסד הנתונים לכל קריאה גם ללא אימות משתמש, דבר שגרם לקריסת מסד הנתונים למשך מספר שעות.

אני נואש לגמרי, וזקוק לעזרתכם כדי להתמודד עם המתקפה הזו.

@איש-נחמד אמר בהשרת שלי תחת מתקפה:

השרת שלי נמצא כבר ביום השלישי ברציפות תחת אותה מתקפה.

התיעוד שלה בדוחות השגיאה של apache מופיע בתור הופעה חוזרת (17000 פעם!) של השגיאה:(101)Network is unreachable: AH00056: connect to listener on [::]:80אתמול היהקוד שגוי בשרת שהפעיל את מסד הנתונים לכל קריאה גם ללא אימות משתמש, דבר שגרם לקריסת מסד הנתונים למשך מספר שעות.

אני נואש לגמרי, וזקוק לעזרתכם כדי להתמודד עם המתקפה הזו.

תוכל לחסום את הIP? (איפה השרת, אבל יש חברות אחסון שתוכל ברמת החברה)

-

@איש-נחמד אמר בהשרת שלי תחת מתקפה:

השרת שלי נמצא כבר ביום השלישי ברציפות תחת אותה מתקפה.

התיעוד שלה בדוחות השגיאה של apache מופיע בתור הופעה חוזרת (17000 פעם!) של השגיאה:(101)Network is unreachable: AH00056: connect to listener on [::]:80אתמול היהקוד שגוי בשרת שהפעיל את מסד הנתונים לכל קריאה גם ללא אימות משתמש, דבר שגרם לקריסת מסד הנתונים למשך מספר שעות.

אני נואש לגמרי, וזקוק לעזרתכם כדי להתמודד עם המתקפה הזו.

תוכל לחסום את הIP? (איפה השרת, אבל יש חברות אחסון שתוכל ברמת החברה)

@chagold אמר בהשרת שלי תחת מתקפה:

@איש-נחמד אמר בהשרת שלי תחת מתקפה:

השרת שלי נמצא כבר ביום השלישי ברציפות תחת אותה מתקפה.

התיעוד שלה בדוחות השגיאה של apache מופיע בתור הופעה חוזרת (17000 פעם!) של השגיאה:(101)Network is unreachable: AH00056: connect to listener on [::]:80אתמול היהקוד שגוי בשרת שהפעיל את מסד הנתונים לכל קריאה גם ללא אימות משתמש, דבר שגרם לקריסת מסד הנתונים למשך מספר שעות.

אני נואש לגמרי, וזקוק לעזרתכם כדי להתמודד עם המתקפה הזו.

תוכל לחסום את הIP? (איפה השרת, אבל יש חברות אחסון שתוכל ברמת החברה)

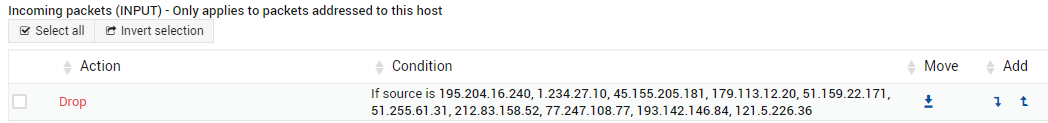

זוהי השורה בקובץ ('/etc/iptables/rules.v4') שמגדירה את החסימה:

-A INPUT -s 195.204.16.240,1.234.27.10,45.155.205.181,179.113.12.20,51.159.22.171,51.255.61.31,212.83.158.52,77.247.108.77,193.142.146.84,121.5.226.36 -j DROPההתקפה מתבצעת מכתובת ה-IP:

179.113.12.20

אך אני לא מצליח לחסום אותה -

@chagold אמר בהשרת שלי תחת מתקפה:

@איש-נחמד אמר בהשרת שלי תחת מתקפה:

השרת שלי נמצא כבר ביום השלישי ברציפות תחת אותה מתקפה.

התיעוד שלה בדוחות השגיאה של apache מופיע בתור הופעה חוזרת (17000 פעם!) של השגיאה:(101)Network is unreachable: AH00056: connect to listener on [::]:80אתמול היהקוד שגוי בשרת שהפעיל את מסד הנתונים לכל קריאה גם ללא אימות משתמש, דבר שגרם לקריסת מסד הנתונים למשך מספר שעות.

אני נואש לגמרי, וזקוק לעזרתכם כדי להתמודד עם המתקפה הזו.

תוכל לחסום את הIP? (איפה השרת, אבל יש חברות אחסון שתוכל ברמת החברה)

זוהי השורה בקובץ ('/etc/iptables/rules.v4') שמגדירה את החסימה:

-A INPUT -s 195.204.16.240,1.234.27.10,45.155.205.181,179.113.12.20,51.159.22.171,51.255.61.31,212.83.158.52,77.247.108.77,193.142.146.84,121.5.226.36 -j DROPההתקפה מתבצעת מכתובת ה-IP:

179.113.12.20

אך אני לא מצליח לחסום אותה -

@chagold אמר בהשרת שלי תחת מתקפה:

@איש-נחמד אמר בהשרת שלי תחת מתקפה:

השרת שלי נמצא כבר ביום השלישי ברציפות תחת אותה מתקפה.

התיעוד שלה בדוחות השגיאה של apache מופיע בתור הופעה חוזרת (17000 פעם!) של השגיאה:(101)Network is unreachable: AH00056: connect to listener on [::]:80אתמול היהקוד שגוי בשרת שהפעיל את מסד הנתונים לכל קריאה גם ללא אימות משתמש, דבר שגרם לקריסת מסד הנתונים למשך מספר שעות.

אני נואש לגמרי, וזקוק לעזרתכם כדי להתמודד עם המתקפה הזו.

תוכל לחסום את הIP? (איפה השרת, אבל יש חברות אחסון שתוכל ברמת החברה)

זוהי השורה בקובץ ('/etc/iptables/rules.v4') שמגדירה את החסימה:

-A INPUT -s 195.204.16.240,1.234.27.10,45.155.205.181,179.113.12.20,51.159.22.171,51.255.61.31,212.83.158.52,77.247.108.77,193.142.146.84,121.5.226.36 -j DROPההתקפה מתבצעת מכתובת ה-IP:

179.113.12.20

אך אני לא מצליח לחסום אותה -

@nigun אמר בהשרת שלי תחת מתקפה:

@איש-נחמד

מה קורה כשאתה מנסה להאזין לפורט אחר?זה לא אני שמאזין, זה התוקף שמנסה להתחבר (אני מתחבר רק דרך HTTPS).

-

-

@chagold אמר בהשרת שלי תחת מתקפה:

@איש-נחמד אמר בהשרת שלי תחת מתקפה:

אך אני לא מצליח לחסום אותה

מה עשית ומה לא עובד?

יש ב-WEBMIN לשונית שנקראת: Linux IPTables Firewall.

וזה מה שהגדרתי:

-

@nigun אמר בהשרת שלי תחת מתקפה:

@איש-נחמד

על אפאצ'י? מה הקשר?

בכל מקרה אם יש תוקף כדאי לכבות את הכל ולראות מה פועל אחרי זהעל השרת.

אני רואה את ה- access.log והוא מנסה לגשת לקובץ שקורא לקובץ אחר שניגש למסד הנתונים.

בתצורה השגוייה שלו, לפני התיקון שערכתי, כל מי שנכנס ללא סשן יכל להפעיל קריאה למסד הנתונים, דבר שגרר שגיאות רבות, וגם עשרות חיבורים שתפסו את כל מכסת החיבורים למסד הנתונים.

כעת תיקנתי את הקוד כך שקריאה ללא סשן אינ מפעילה את מסד הנתונים כלל, ועם העומסים השרת אמור להסתדר.

אבל זה מטריד מאוד. -

@nigun אמר בהשרת שלי תחת מתקפה:

@איש-נחמד

על אפאצ'י? מה הקשר?

בכל מקרה אם יש תוקף כדאי לכבות את הכל ולראות מה פועל אחרי זהעל השרת.

אני רואה את ה- access.log והוא מנסה לגשת לקובץ שקורא לקובץ אחר שניגש למסד הנתונים.

בתצורה השגוייה שלו, לפני התיקון שערכתי, כל מי שנכנס ללא סשן יכל להפעיל קריאה למסד הנתונים, דבר שגרר שגיאות רבות, וגם עשרות חיבורים שתפסו את כל מכסת החיבורים למסד הנתונים.

כעת תיקנתי את הקוד כך שקריאה ללא סשן אינ מפעילה את מסד הנתונים כלל, ועם העומסים השרת אמור להסתדר.

אבל זה מטריד מאוד. -

@nigun אמר בהשרת שלי תחת מתקפה:

@איש-נחמד

לא הבנתי, הוא נמצא בפנים או בחוץ?הוא שולח שאילתות GET, רק בכמות מטורפת, וליעדים מדוייקים.

-

@איש-נחמד אמר בהשרת שלי תחת מתקפה:

@nigun אמר בהשרת שלי תחת מתקפה:

@איש-נחמד

אז איך הוא הגיע לפורט 80 אם אתה לא מאזין לו?http?

לא משנה, אתה יכול להאזין לhttps גם בפורט 80

תכל'ס מי מאזין שם? -

@איש-נחמד אמר בהשרת שלי תחת מתקפה:

@nigun אמר בהשרת שלי תחת מתקפה:

@איש-נחמד

אז איך הוא הגיע לפורט 80 אם אתה לא מאזין לו?http?

לא משנה, אתה יכול להאזין לhttps גם בפורט 80

תכל'ס מי מאזין שם?@nigun אמר בהשרת שלי תחת מתקפה:

@איש-נחמד אמר בהשרת שלי תחת מתקפה:

@nigun אמר בהשרת שלי תחת מתקפה:

@איש-נחמד

אז איך הוא הגיע לפורט 80 אם אתה לא מאזין לו?http?

לא משנה, אתה יכול להאזין לhttps גם בפורט 80

תכל'ס מי מאזין שם?> netstat -an | grep :80 tcp6 0 0 :::80 :::* LISTEN tcp6 0 0 :::8080 :::* LISTEN tcp6 0 0 127.0.0.1:8087 :::* LISTEN tcp6 0 0 167.86.93.180:80 179.113.12.20:54978 TIME_WAIT tcp6 0 0 167.86.93.180:80 179.113.12.20:54973 TIME_WAIT tcp6 0 0 167.86.93.180:80 179.113.12.20:54972 TIME_WAIT tcp6 0 0 167.86.93.180:80 179.113.12.20:54980 TIME_WAIT tcp6 0 0 167.86.93.180:80 179.113.12.20:54979 TIME_WAIT tcp6 0 0 167.86.93.180:80 179.113.12.20:54971 TIME_WAIT -

@nigun אמר בהשרת שלי תחת מתקפה:

@איש-נחמד אמר בהשרת שלי תחת מתקפה:

@nigun אמר בהשרת שלי תחת מתקפה:

@איש-נחמד

אז איך הוא הגיע לפורט 80 אם אתה לא מאזין לו?http?

לא משנה, אתה יכול להאזין לhttps גם בפורט 80

תכל'ס מי מאזין שם?> netstat -an | grep :80 tcp6 0 0 :::80 :::* LISTEN tcp6 0 0 :::8080 :::* LISTEN tcp6 0 0 127.0.0.1:8087 :::* LISTEN tcp6 0 0 167.86.93.180:80 179.113.12.20:54978 TIME_WAIT tcp6 0 0 167.86.93.180:80 179.113.12.20:54973 TIME_WAIT tcp6 0 0 167.86.93.180:80 179.113.12.20:54972 TIME_WAIT tcp6 0 0 167.86.93.180:80 179.113.12.20:54980 TIME_WAIT tcp6 0 0 167.86.93.180:80 179.113.12.20:54979 TIME_WAIT tcp6 0 0 167.86.93.180:80 179.113.12.20:54971 TIME_WAIT